نحوه شناسایی و حذف بدافزارها

فهرست مطالب

اگر به طور روزانه از کامپیوتر یا گوشی هوشمند استفاده میکنید، بدون شک کلماتی مانند ویروس یا بدافزار به گوشتان خورده است. ویروسهایی که باعث کند شدن گوشی یا لپ تاپ میشود و یا فایلهای که در فلش دارید را مخفی میکنند. تمامی این اتفاقات آزار دهنده و حتی در برخی موارد زیانبار است. در این مقاله تمام آن چیزی که برای شناسایی و مقابله با بدافزارها نیاز دارید را پیدا خواهید کرد.

بدافزار چیست؟

واژه بدافزار (به انگلیسی: malware) به صورت لغوی اشاره به نرم افزاری دارد که عملکرد مخربانه و غیرقابل انتظاری دارد. بدافزار انواع مختلفی دارد که هرکدام ویژگیها و اهداف متفاوتی را دنبال میکنند.کاربران معمولا تمامی بدافزارها را با نام ویروس میشناسند، این در حالی است که ویروس یکی از انواع بدافزارها است. تکنیکها شناسایی و مقابله، بسته به نوع آنها نیز میتواند متفاوت باشد، پس تشخیص نوع بدافزار نیز مسئله حائز اهمیتی است.

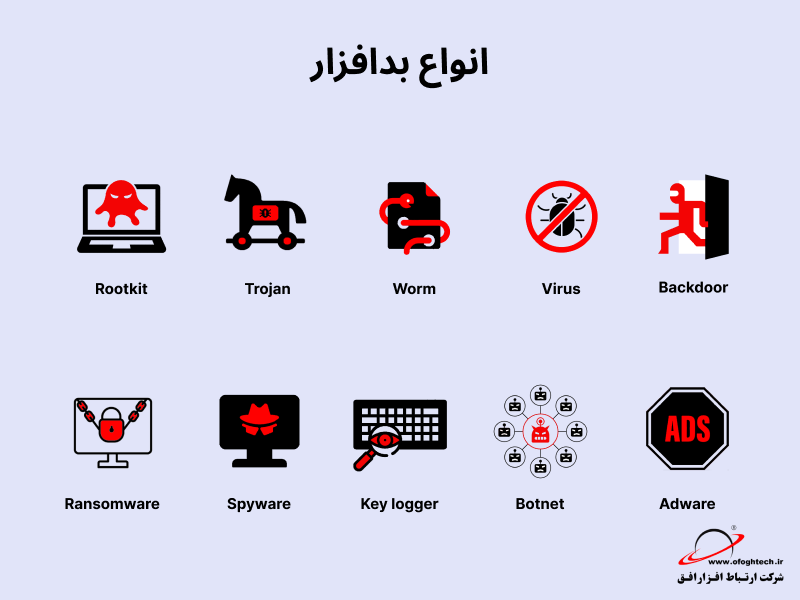

انواع بدافزار

- ویروس(Virus): ویروسها نرم افزارهای مخربی هستند که قابلیت تکثیر خودکار ندارند و نیاز به حداقل یک مکانزیم دارند تا بتوانند تکثیر شوند. به زبانی سادهتر ویروسها نیاز به انجام حداقل یک عملیات از سوی کاربر دارند تا فعال شده و عملیات خود را آغاز کنند.

- ویروسهای مقیم در حافظه: این نوع تا هنگامی که سیستم در حال کار است در حافظه ram باقی میماند.

- ویروسهای غیر مقیم در حافظه: این ویروس اجرا میشود تکثیر شده و سپس متوقف میشود.

- ویروسهای بوت سکتور: این نوع از ویروس درون بوت سکتور هارد مخفی میشود.

- ویروسهای ماکرو: چنین ویروسهایی درون روالها یا کدهای نرم افزارها پنهان میشوند.

- ویروسهای ایمیل: ویروسهایی که توسط ایمیل تکثیر میشوند که ممکن است به عنوان پیوست ایمیل یا جزءی از محتوای آن باشند.

- کرم(Worms): کرمها به صورت خودکار و بدون نیاز به تعامل با کاربر سیستم را آلوده کرده و با سوء استفاده از آسیب پذیریهای سرویسها و رایانهها به طور مکرر خود را تکثیر میکنند. کرمها از روشهایی همچون ایمیل، فولدرهای تحت شبکه، دستگاههای آسیب پذیر IoT، فلشهای آلوده و غیر برای تکثیر استفاده میکنند.

- تروجان(Trojan): تروجانها به عنوان نرم افزارهای مجاز بروی سیستم نصب میشوند. دلیل این نام گذاری آن است که تروجانها وابسته به اجرا شدن توسط کاربر هستند تا در نتیجه دسترسی هکر به سیستم قربانی فراهم شود. پس از اجرا شدن و گرفتن دسترسی توسط هکر، دستورات ارسال شده از سمت هکر توسط این بدافزار اجرا میشود.

- روت کیت(Rootkit): بدافزارهایی هستند که به طور خاصی طراحی شدهاند تا برای مهاجمان بکدوری در سطح سیستم عامل ایجاد کنند. روت کیتها از تکنیکهای متفاوتی استفاده میکنند تا شناسایی کردن آن ها دشوار شود به دلیل اینکه از مراحل اولیه اجرای سیستم عامل فعال هستند دسترسی بسیار بالایی به هکر میدهند. نوع دیگری از آنها با نام بوت کیت نیز وجود دارند که با آلوده کردن MBR و UEFI حتی پیش از بوت شدن سیستم عامل نیز عملیات مخربی انجام میدهند.

- باج افزار(Ransomware): بدافزاری است که با تحت کنترل گرفتن سیتسم تقاضای باج میکند. باج افزارها با گروگان گرفتن فایلهای کاربر که معمولا با روشهای رمزنگاری انجام میشود از قربانیان باج میگیرد.

- جاسوس افزار(Spyware): این بدافزارها طراحی شدهاند تا اطلاعات مختلفی در خصوص سازمان، سیستم و کاربران به دست بیاورد. جاسوس افزارها وبسایتهای بازدید شده توسط کاربران برنامههایی که اجرا میکنند اطلاعات دیگر را به سرور مرکزی ارسال میکنند. این بدافزارها حتی دسترسی به وب کم، صفحه نمایش، میکروفون و چیزهای دیگر را نیز دارند.

- کیلاگر(Key logger): وظیفه این نوع فقط ثبت کلیدهای فشرده شده توسط کاربران است. البته انواع جدیدتر این نوع میتوانند حرکات موس و صفحه نمایشهای لمسی را نیز ثبت کنند. کیلاگرها بیشتر برای استخراج نام کاربری و پسورد قربانیان کاربرد دارد.

- تبلیغ افزار(Adware): این دسته به صورت کلی نرم افزار مخرب شناخته نمیشوند و ممکن است عملکرد مخربی هم نداشته باشند ولی معمولا به طور غیر ارادی و در هنگام نصب سایر نرم افزاری تجاری نصب میشوند. این بدافزارها ممکن است با نشان دادن تبلیغات زیاد آزار دهنده کاربران را اذیت کنند. البته تعدادی از آنها نیز با زیر نظر گرفتن تاریخچه وب گردی شما و ارسال آن به آژانسهای تبلیغاتی حریم خصوص شما را زیر پا میگذارند.

- بات نت(Botnet): رباتها با استقرار در سیستم قربانی و ملحق شدن به یک شبکهای از رباتها که به آن بات نت گفته میشود، برای اجرای حملات DDOS استفاده میشوند. این رباتها علاوه بر اجرای حمله Denial of Service امکان استفاده به عنوان پروکسی برای مخفی کردن اطلاعات آی پی هکرها نیز استفاده میشود.

- درب پشتی (Backdoor): این مورد یک نرم افزار مستقل نیست و اشاره به قسمت مخربی از یک برنامه کاربردی دارد که توسعه دهنده به صورتی عمدی و یا سهوی آن را ایجاد کرده است. درب پشتی به مهاجم این قابلیت را میدهد که از طریق آن به صورت راه دور به سیستم قربانی دسترسی داشته و عملیات مدنظر خود را اجرا نماید.

آیا کامپیوتر من به بدافزار آلوده شده است؟

نحوه تشخیص آلودگی سیستم به بدافزار به نوع آن و نحوه کدنویسی آن توسط مهاجم بستگی دارد. اما مواردی وجود دارد که با بررسی آنها میتوانید متوجه آلوده شدن سیستم خود شوید. در ادامه به تعدادی از آنها اشاره میکنیم:

- کامپیوتر خود به خود خاموش و یا قفل میشود.

- رایانه کندتر از حالت عادی کار میکند و مصرف منابع آن توسط پردازههای ناشناخته بسیار زیاد است.

- مصرف شبکه و اینترنت در حالت بلااستفاده از سیستم بسیاربالا است.

- فایلها باز نمیشوند و محتوای آنها غیر قابل خواندن است.

- فایلهای شخصی مخفی شده است.

- آنتی ویروس به صورت ناخواسته غیرفعال شده است.

- پیغامهای مزاحم نشان داده میشود.

- فایلهایی با اسمهای عجیب و غریب در سیستم ظاهر میشوند.

- زمان بوت سیستم افزایش یافته و برنامهها startup میشوند.

نحوه شناسایی و حذف

نشانههای مرسوم و رایج آلودگی که در بالا به آنها اشاره شد، نشانههای کلی هستند و صرفا مواردی هستند که در صورت مشاهده میتوان به آلودگی بدافزاری مشکوک شد. متخصصین امنیت سایبری بدافزارها را آنالیز کرده و تمامی عملکرد آنها را طی گزارشی منتشر میکنند. با استفاده از این گزارشات میتواند بررسی کنید که به نوع خاصی از بدافزار دچار شدهاید یا نه. این مورد در خصوص نرم افزاراهای مخرب جدید بسیار کاربردی است.

اما برای عموم کاربران این کار بسیار وقتگیر و تخصصی است و بهتر است از ابزارهایی برای این کار استفاده شود. این ابزارها با نام آنتی ویروس، ضد ویروس و ویروس کش شناخته میشوند. آنتی ویروسها فرآیند شناسایی و حذف نرم افزارهای مخرب را بسیار آسان میکنند و یک لایه بازدارنده برای جلوگیری از آلودگی بدافزاری میباشند. ضدویروسها از دو روش عمده برای شناسایی بدافزارها استفاده میکنند:

- تشخیص بر اساس امضاء (signature-based detection): که شناسایی را بر اساس مقدار هش یا الگوها برای شناسایی فایلهای مخرب انجام میهد. راهکارهای ضد بدافزاری از این روش به عنوان اولین لایه دفاعی استفاده میکنند در حالی که مهاجمان از تکنیکهای polymorphism برای بی اثر کردن این لایه استفاده میکنند.

- شناسایی بر اساس هیوریستیک (Heuristic or Behavior-based detection): عملیات انجام شده در سیستم را زیر نظر میگیرد و در صورت مشاهده هرگونه رفتار مشکوک بدافزار را متوقف میکند. این روش با عنوان رفتار شناسی نیز شناخته میشود و توانایی شناسایی بدافزارهای جدید را دارد.

یک ضد ویروس خوب چه ویژگیهایی دارد؟

ضد ویروسها در گذر زمان بسیار تغییر کرده و پیشرفتهتر شدهاند تا بتوانند در برابر تهدیدات جدیدتر مقابله کنند. یکی از اساسیترین ویژگیهای آنتی ویروس قدرت بالای آن در تشخیص و پاکسازی بدافزارها است. در ادامه به مواردی که قبل از تهیه آنتی ویروس باید بررسی شود، اشاره میکنیم:

- قدرت تشخیص و پاکسازی

- روشهای شناسایی بدافزار( پایگاه امضاء و رفتاری شناسی)

- فایروال قدرتمند در لایه شبکه و اپلیکیشن

- محافظت مستمر

- قابلیت مقابله با باج افزارها

- وب کنترل و دیوایس کنترل

- به روزرسانی مستمر پایگاه داده

- تکنولوژیهای ابری برای مقابله سریعتر با تهدیدات جدید

- قابلیتهای محافظت از حریم خصوصی

- محافظت در برابر وبسایتهای جعلی و فیشینگ

- مصرف منابع بهینه در برابر کارایی بالا

آنتی ویروسهای قدرتمند در شناسایی و جلوگیری از بدافزارهای مختلف که دارای قابلیتهای محدود کننده برای پیشگیری از ورود بدافزارهای ناشناخته نیز داشته باشند، گزینههای بهتری برای انتخاب هستند. پیشنهاد ما به شما آنتی ویروسهای خانگی پادویش و کسپرسکی میباشند که دارای موتورهای شناسایی قدرتمند و بهینه و تکنولوژیهای بهروز در تشخیص و پاکسازی میباشند.

چک لیست روشهای جلوگیری از ورود بدافزار به سیستم

- برنامهها را از وبسایت تولید کننده دانلود و نصب کنید

- تا جایی که ممکن است از کرک و نرم افزارهای قفل شکسته استفاده نکنید

- فایلهایی مشکوکی که از طریق ایمیل دریافت میکنید را باز نکنید و یا از ماشین مجازی برای اجرای آن استفاده کنید

- بروی تبلیغات و پنجرههای Popup در وبگردی کلیک نکنید.

- از آنتی ویروسهای به روز استفاده کنید

- از اتصال فلشهای ناشناخته به سیستم پرهیز کنید.

- حتما بروی سیستم خود پسورد تنظیم کنید.

- از پسوردهای ضعیف و پر تکرار استفاده نکنید.

- سیستم عامل خود را به طور مرتب به روزرسانی کنید.

در مقاله بعدی نیز نحوه شناسایی و حذف بدافزارها و همچنین راه های انتقال آن را شرح خواهیم داد.

0 دیدگاه