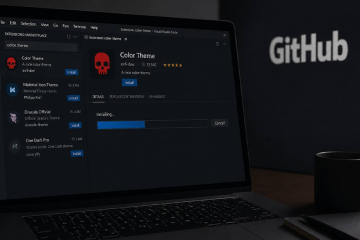

گیتهاب: یک افزونه مخرب VS Code موجب سرقت ۳,۸۰۰ مخزن کد داخلی شد

گیتهاب بزرگترین پلتفرم کد و دواپس جهان تایید کرد، که حدود 3800 مخزن کد این شرکت به به سرقت رفته است.علت این حادثه آلوده شدن سیستم یکی از کارمندانش به دلیل نصب یک افزونه مخرب VS Code بوده است. طبق ارزیابی های اولیه این پلتفرم که تحت مالکیت مایکروسافت است.