بدافزار جدیدی از یک خانواده تروجانهای کلاهبرداری کلیکی (Click-fraud) در اندروید، از مدلهای یادگیری ماشین تنسورفلو (TensorFlow) برای شناسایی و تعامل خودکار با عناصر تبلیغاتی خاص بهره میبرد.

این مکانیزم به جای استفاده از روالهای از پیش تعریفشده جاوااسکریپت برای کلیک، بر تحلیل بصری مبتنی بر یادگیری ماشینی متکی است و برخلاف تروجانهای کلاهبرداری کلیکی کلاسیک، ، شامل تعامل مبتنی بر اسکریپت در سطح DOM نمیشود.

مهاجم از TensorFlow.js استفاده میکند که یک کتابخانه متنباز توسعهیافته توسط گوگل برای آموزش و استقرار مدلهای یادگیری ماشینی در جاوااسکریپت است. این کتابخانه اجازه میدهد تا مدلهای هوش مصنوعی در مرورگرها یا روی سرورها با استفاده از Node.js اجرا شوند.

روش کار بدافزار

پژوهشگران شرکت امنیتی موبایل (Dr.Web) دریافتند که این خانواده جدید از تروجانهای اندروید از طریق GetApps، فروشگاه رسمی اپلیکیشن برای دستگاههای شیائومی توزیع میشود.

آنها کشف کردند که این بدافزار قادر است در حالتی به نام فانتوم (phantom) عمل کند که از یک مرورگر تعبیهشده مبتنی بر WebView پنهان برای بارگذاری یک صفحه هدف جهت کلاهبرداری کلیکی و یک فایل جاوااسکریپت استفاده میکند. هدف این اسکریپت، خودکارسازی اقدامات روی تبلیغاتی است که در سایت بارگذاری شده نمایش داده میشوند.

پس از بارگذاری مدل آموزشدیده از یک سرور راه دور، مرورگر پنهان روی یک صفحه نمایش مجازی قرار میگیرد و اسکرینشاتهایی گرفته میشود تا TensorFlow.js آنها را تحلیل کرده و عناصر مرتبط را شناسایی کند.

با ضربه زدن (تپ) بر عنصر صحیح رابط کاربری، این بدافزار فعالیت عادی یک کاربر را بازسازی میکند. این روش در برابر تغییرات مدرن تبلیغات مؤثرتر و مقاومتر است، زیرا اکثر این تبلیغات پویا هستند، ساختار خود را اغلب تغییر میدهند و معمولاً از iframe یا ویدیو استفاده میکنند.

حالت دوم که سیگنالینگ (signalling) نام دارد، از WebRTC برای پخش زنده ویدیوی صفحه نمایش مرورگر مجازی به مهاجمان استفاده میکند و به آنها اجازه میدهد تا اقداماتی مانند ضربه زدن، اسکرول کردن و وارد کردن متن را به صورت بلادرنگ انجام دهند.

فرایند فریب بدافزار

مهاجم این بدافزار را در قالب بازیهایی در کاتالوگ نرمافزاری GetApps شیائومی توزیع میکند. در ابتدا، اپلیکیشنها بدون قابلیت مخرب ارسال میشوند و در بهروزرسانیهای بعدی، مؤلفههای مخرب را دریافت میکنند.

برخی از بازیهای آلودهای که توسط دکتر وب شناسایی شدهاند عبارتند از:

| بارگیری | بازی های آلوده |

| 34,000 | Cute Pet House |

| 61,000 | Theft Auto Mafia |

| 32,000 | Creation Magic World |

| 13,000 | Amazing Unicorn Party |

| 11,000 | Open World Gangsters |

| 4,000 | Sakura Dream Academy |

علاوه بر اپلیکیشنهای میزبانیشده در شیائومی، این تروجانها از طریق سایتهای شخص ثالث فایل APK (مانند Apkmody و Moddroid) و نسخههای تغییر یافته، که اصطلاحاً مد (mods)نامیده می شوند، از اپلیکیشنهای اصلی اسپاتیفای، یوتیوب و نتفلیکس توزیع میشوند.

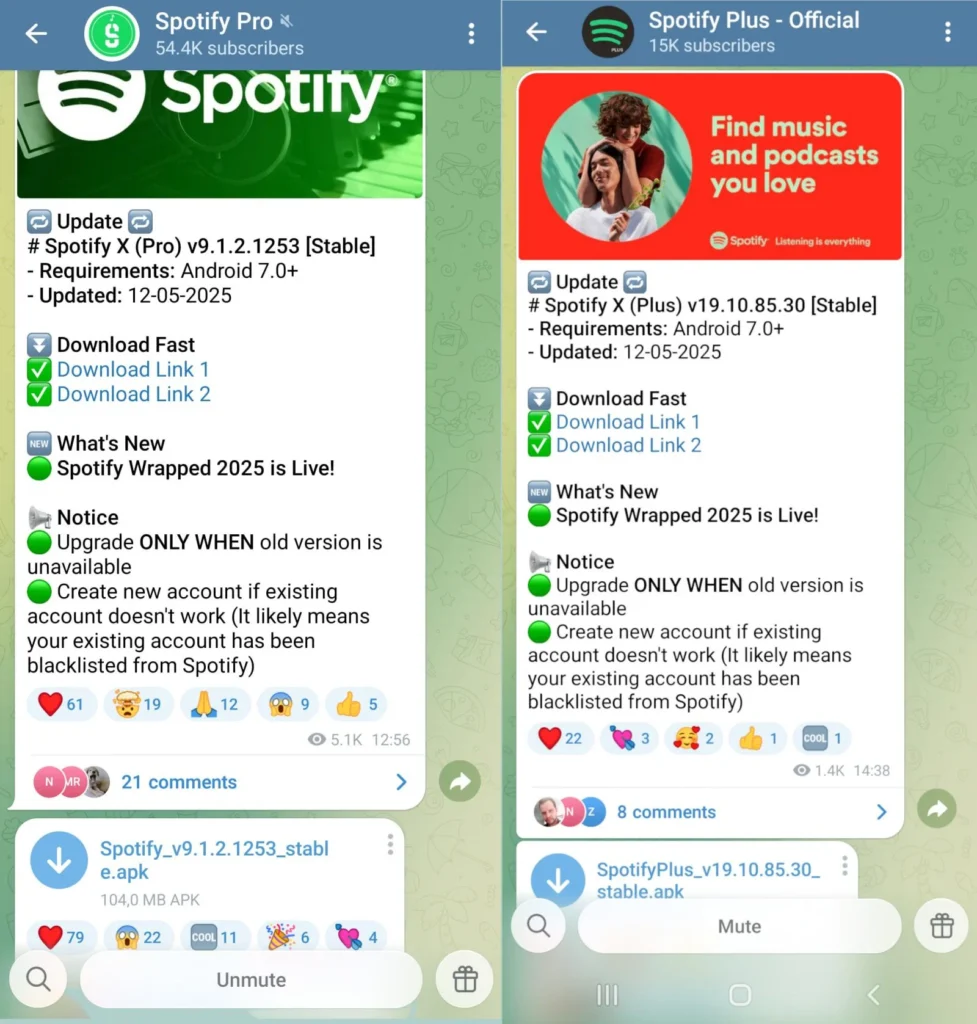

پژوهشگران میگویند که اکثر اپلیکیشنهای موجود در صفحه انتخاب سردبیر (Editor’s Choice) سایت Moddroid آلوده هستند.فایلهای آلوده APK همچنین از طریق کانالهای تلگرام توزیع میشوند که برخی نمونههای این اپلیکیشنها عبارتند از: Spotify Pro، Spotify Plus – Official، Moddroid.com و Apkmody Chat.

شرکت Dr.Web همچنین یک سرور دیسکورد با ۲۴ هزار عضو را کشف کرده که یک برنامه آلوده به نام Spotify X را منتشر میکند.

پژوهشگران خاطرنشان میکنند که حداقل برخی از این اپلیکیشنها واقعاً کار میکنند، که این امر باعث کاهش شک کاربران میشود. با توجه به اینکه کلاهبرداری کلیکی به صورت پنهان در یک WebView پنهان که محتوا را روی یک صفحه نمایش مجازی رندر میکند اجرا میشود، قربانیان هیچ نشانهای از فعالیت مخرب نخواهند دید.

اگرچه کلیکجکینگ (Clickjacking) و کلاهبرداری تبلیغاتی تهدید فوری برای حریم خصوصی و دادههای کاربر نیستند، اما فعالیتی سودآور برای مجرمان سایبری محسوب میشوند. تأثیر مستقیم این امر بر کاربر شامل تخلیه باتری و فرسودگی زودرس آن، و افزایش هزینههای دیتای موبایل است.

یک سخنگوی گوگل در واکنش به این گزارش، بیانیه زیر را برای BleepingComputer ارسال کرده است:

«بر اساس بررسیهای کنونی ما، هیچ برنامهای حاوی این بدافزار در Google Play یافت نشده است. کاربران اندروید بهطور خودکار در برابر نسخههای شناختهشده این بدافزار توسط Google Play Protect محافظت میشوند که بهطور پیشفرض در دستگاههای اندرویدی دارای سرویسهای Google Play فعال است. Google Play Protect میتواند به کاربران هشدار دهد یا برنامههای شناختهشده برای رفتار مخرب را مسدود کند، حتی اگر آن برنامهها از منابع خارج از Google Play آمده باشند.»

به کاربران اندروید تاکید می شود از نصب برنامهها خارج از فروشگاه Google Play خودداری کنند، به ویژه نسخههای جایگزین برنامههای محبوب که وعده ویژگیهای اضافی یا دسترسی رایگان به اشتراکهای پریمیوم را میدهند.همچنین استفاده از آنتی ویروس برای افزایش امنیت بر روی تلفن همراه توصیه میشود.

0 دیدگاه