محققان امنیت سایبری یک بدافزار جدید که مبتنی بر زبان برنامهنویسی Lua کشف کردهاند که سالها قبل از کرم معروف استاکسنت (Stuxnet) که برنامه هستهای ایران را هدف تخریب قرار داد، ساخته شده است.

طبق گزارش محققان SentinelOne، این چارچوب خرابکارانه سایبری که به سال ۲۰۰۵ بازمیگردد، عمدتاً نرمافزارهای محاسباتی با دقت بالا (high-precision calculation software) را هدف قرار میدهد تا نتایج را دستکاری کند. نام این چارچوب fast16 گذاشته شده است.

fast16 حداقل پنج سال از استاکسنت قدیمیتر است. این کشف، fast16 را به اولین بدافزار ویندوزی تبدیل میکند که یک موتور Lua را در خود جای داده است.

جزئیات فنی بدافزار fast16

محققان این بدافزار را پس از شناسایی یک فایل به نام svcmgmt.exe کشف کردند. این نمونه دارای تاریخساخت ۳۰ آگوست ۲۰۰۵ است. بررسی عمیقتر نشان داد که این فایل شامل یک ماشین مجازی Lua 5.0 توکار، یک محفظه بایتکد رمزگذاری شده، و ماژولهای مختلفی است که به APIهای سیستمی ویندوز متصل میشوند. فایل باینری همچنین به یک درایور کرنل به نام fast16.sys اشاره میکند که مسئول رهگیری و تغییر کدهای اجرایی هنگام خوانده شدن از دیسک است. این درایور روی سیستمهای ویندوز ۷ یا جدیدتر اجرا نمیشود.

محققان ارجاعی به رشته “fast16” در یک فایل متنی به نام drv_list.txt پیدا کردند که شامل لیستی از درایورهای طراحی شده برای حملات APT بود. این فایل حدود ۹ سال پیش توسط گروه هکری مرموز (The Shadow Brokers) منتشر شد. این گروه ادعا میکرد دادههای دزدیده شده از گروه Equation (که به آژانس امنیت ملی آمریکا (NSA) مرتبط است را در اختیار دارد.

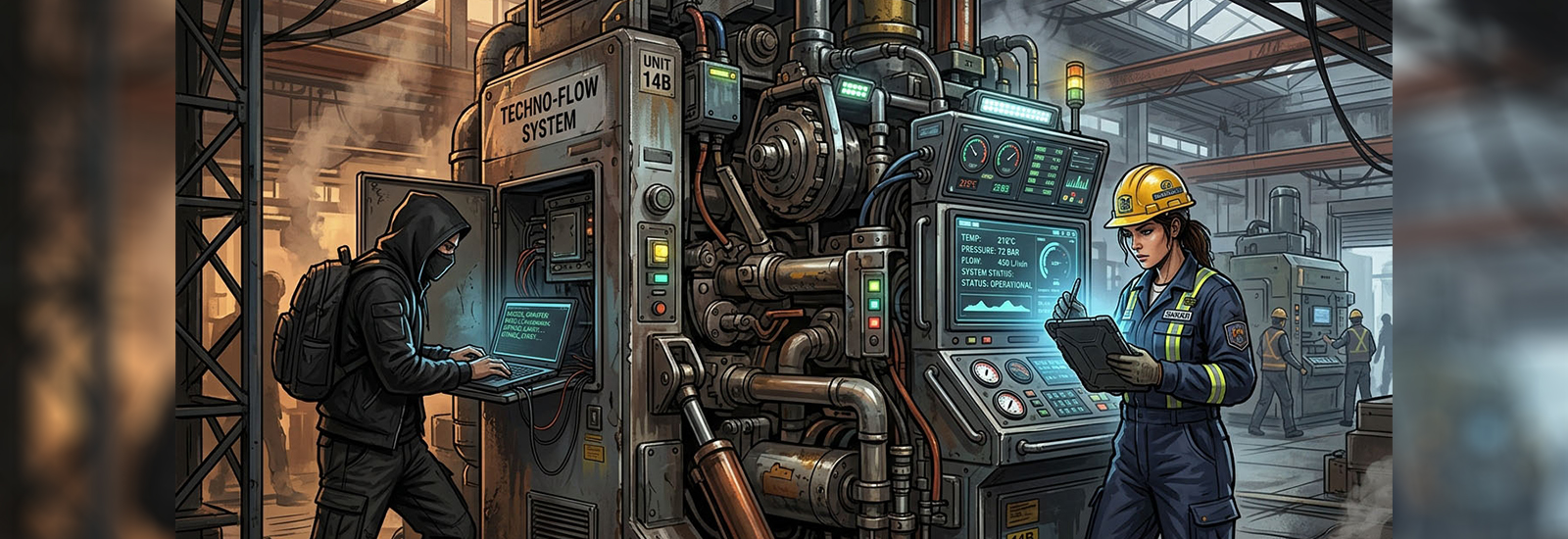

درایور کرنل بدافزار fast16 مسئول خرابکاری دقیق است. که فایلهای اجرایی کامپایل شده با کامپایلر++Intel C/C را هدف قرار میدهد تا محاسبات ریاضی را خراب کند. این بدافزار به طور خاص ابزارهای مورد استفاده در مهندسی عمران، فیزیک و شبیهسازی فرآیندهای فیزیکی را مورد حمله قرار میدهد.

بر اساس تحلیل ۱۰۱ قانون تعریف شده در موتور پچینگ بدافزار fast16 و تطبیق آنها با نرمافزارهای اواسط دهه ۲۰۰۰، ارزیابی شده است که سه مجموعه مهندسی و شبیهسازی با دقت بالا ممکن است هدف بودهاند:

- LS-DYNA 970 (شبیهسازی چندفیزیکی برای تصادفات، ضربات و انفجارها)

- PKPM

- MOHID (پلتفرم هیدرودینامیک)

به طور کلی بدافزار fast16 نویددهنده خاموش شکلی جدید از سیاستمداری بود که در پنهانماندن خود تا به امروز موفق بوده است. نشان میدهد ابزارهای خرابکار سایبری علیه اهداف فیزیکی تا اواسط دهه ۲۰۰۰ به طور کامل توسعه و مستقر شده بودند.

0 دیدگاه