نسخه آزمایشی پلتفرم RaaS باجافزار ShinySp1d3r ظاهر شده و جزئیاتی از عملیات اخاذی آتی این گروه را آشکار میسازد.این سرویس توسط هکرهای وابسته به گروههای اخاذی ShinyHunters و Scattered Spider ایجاد شده است. این مهاجمان سایبری معمولاً از رمزگذارهای مربوط به گروههای دیگر مثل ALPHV/BlackCat، Qilin، RansomHub و DragonForce در حملات خود استفاده میکردند، اما اکنون تصمیم گرفتهاند عملیات اختصاصی خود را ایجاد کنند تا هم خودشان و هم همکارانشان بتوانند حملات را بهطور مستقل اجرا کنند.این پلتفرم برای اجرای حملات باج افزاری مثل رمزگذاری فایل های سیستم،سرقت داده ها ،تغییر پس زمینه ویندوز و… طراحی شده است.که هدف آن اخاذی مالی از شرکتها و سازمانها از طریق قفل کردن فایلها و تهدید به انتشار دادههای آن ها است.

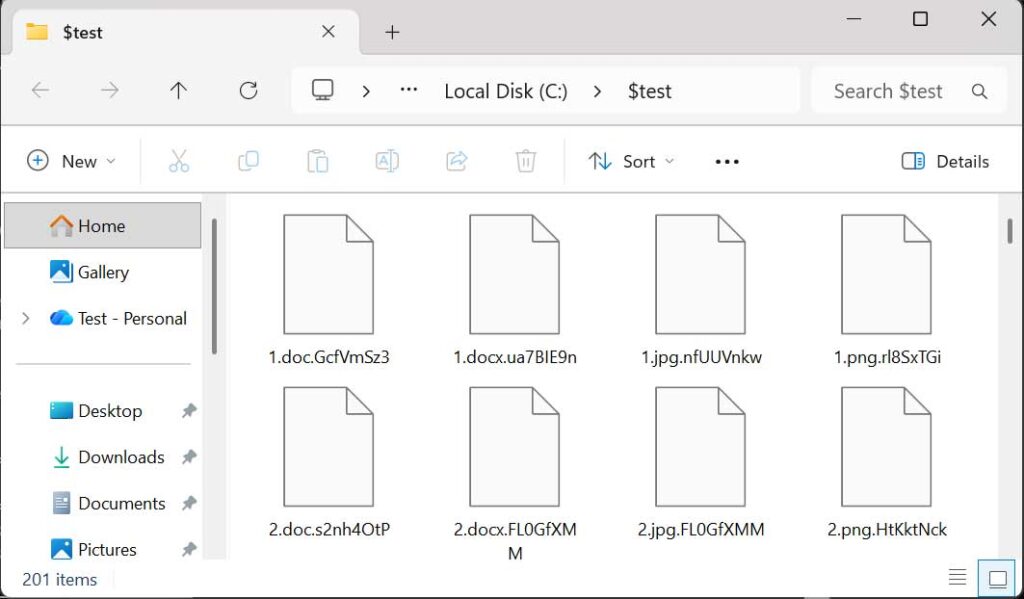

رمزگذار ShinySp1d3r

این رمزگذار توسط گروه اخاذی ShinyHunters توسعه داده شده برخلاف باجافزارهایی مانند LockBit یا Babuk که از کدهای افشاشده قبلی استفاده میکردند این باج افزار از اول نوشته شده است.به همین دلیل، رمزگذار ShinySp1d3r در نسخه ویندوز مجموعهای از قابلیتها را ارائه میدهد که برخی از آنها مشابه با دیگر باجافزارها و برخی کاملاً جدید هستند.

براساس تحلیلی که شرکت تخصصی بازیابی باجافزار Coveware با BleepingComputer به اشتراک گذاشته، مهمترین قابلیتها شامل موارد زیر است:

- Hook کردن تابع EtwEventWrite برای جلوگیری از ثبت رخدادها در Windows Event Viewer.

- بستن پردازههایی که فایلها را باز نگه میدارند تا مانع رمزگذاری نشوند؛ این کار با شناسایی پردازههای دارای دسترسی به فایل و سپس پایاندادن به آنها انجام میشود.یک تابع دیگر با نام forceKillUsingRestartManager نیز وجود دارد که از Restart Manager API استفاده میکند، اما هنوز کامل نشده است.

- پر کردن فضای خالی دیسک با نوشتن دادههای تصادفی در فایلهایی با نام wipe-[random].tmp تا فایلهای حذفشده بازنویسی شده و بازیابی آنها دشوار یا غیرممکن شود.

- بستن فهرستی از پردازهها و سرویسهای سختکدشده.

- بررسی میزان حافظه آزاد برای تعیین اندازه مناسب داده جهت خواندن در هر مرحله.

قابلیت انتشار در شبکه

این باجافزار توانایی گسترش به دستگاههای دیگر موجود در شبکه محلی را از طریق روشهای زیر دارد:

- deployViaSCM: ایجاد سرویس برای اجرای بدافزار

- deployViaWMI: اجرای بدافزار با Win32_Process.Create در WMI

- attemptGPODeployment: ایجاد اسکریپت راهانداز در فایل scripts.ini از طریق Group Policy

قابلیتهای ضدتحلیل و تخریب

این باج افزار دارای امکانات ضدتحلیل است و برای جلوگیری از بررسیهای قانونی، بخشی از حافظه را بازنویسی میکند. برای جلوگیری از بازیابی فایلها از نسخههای پشتیبان، Shadow Volume Copies حذف می کند. دستگاههایی با اشتراک شبکه فعال را جستوجو میکند و همچنین برای رمزگذاری آنها تلاش می کند.

روش رمزگذاری فایلها

ShinySp1d3r از الگوریتم ChaCha20 برای رمزگذاری استفاده میکند و کلید خصوصی را با RSA‑2048 محافظت میکند.هر فایل رمزگذاریشده دارای پسوندی منحصربهفرد است که طبق گفته ShinyHunters، براساس یک فرمول ریاضی تولید میشود.فایلهای رمزگذاریشده دارای هدر خاصی هستند که با SPDR شروع شده و با ENDS پایان مییابد.این هدر شامل اطلاعاتی مانند نام فایل، کلید خصوصی رمزگذاریشده و سایر فرادادهها است.

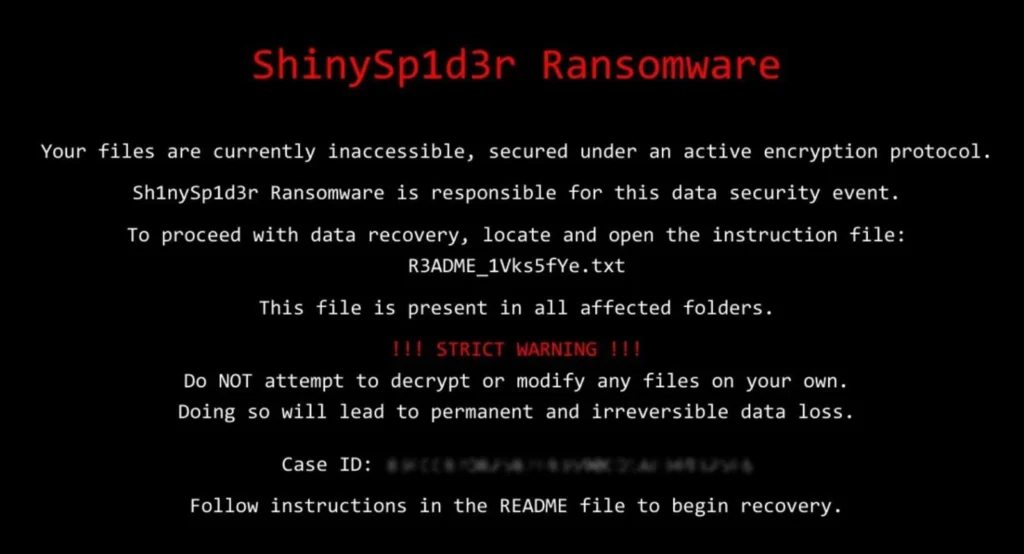

یادداشت باجخواهی

در هر پوشه از دستگاه رمزگذاریشده، یک یادداشت باجخواهی قرار داده میشود که شامل اطلاعات زیر است:

- توضیح اینکه چه بر سر فایلها آمده

- روش تماس و مذاکره

- یک آدرس TOX برای ارتباط

همچنین لینکی به وبسایت نشت دادهها در شبکه Tor وجود دارد، اما فعلاً این لینک یک نشانی جعلی و نامعتبر است.علاوه بر یادداشت، رمزگذار پسزمینه ویندوز را تغییر میدهد تا قربانی را از حمله مطلع کرده و او را مجبور به خواندن پیام باجخواهی کند.

یادداشت با این جمله آغاز میشود:

«این پیام از سوی گروه ShinySp1d3d صادر شده و تنها برای تیم داخلی پاسخ به حادثه، مدیران فنی یا مشاوران مشخصشده در نظر گرفته شده است.یک رویداد رمزگذاری بحرانی در زیرساخت شما رخ داده است. برخی داراییهای دیجیتال از دسترس خارج شده و بخشی از دادهها بهطور امن کپی شدهاند. هدف این پیام ایجاد اختلال نیست، بلکه فراهمکردن فرصتی محرمانه برای حل سریع و دائمی وضعیت است.»در پایان یادداشت هشدار داده شده که قربانیان سه روز فرصت دارند تا وارد مذاکره شوند؛ در غیر این صورت، اطلاعات آنها در وبسایت نشت دادهها منتشر خواهد شد.

نسخه های ShinySp1d3r

با اینکه BleepingComputer تنها نسخه ویندوز رمزگذار را بهدست آورده، گروه ShinyHunters اعلام کرده که نسخه خط فرمان (CLI) با قابلیت پیکربندی هنگام اجرا را تکمیل کردهاند و به پایان رساندن نسخههای مخصوص Linux و ESXi نیز بسیار نزدیک هستند. آنها همچنین گفتهاند که یک نسخه جداگانه با نام “lightning version” نیز در حال توسعه است که برای سرعت بالا بهینهسازی شده است.

ShinyHunters به BleepingComputer گفته است:«ما روی یک نسخه lightning کاملاً نوشتهشده با اسمبلی نیز کار میکنیم. این نسخه شبیه LockBit Green است نوع دیگری از لاکر ویندوز اما کاملاً با اسمبلی نوشته شده و ساختاری ساده دارد.»

عملیات RaaS و نامگذاری

با توجه به اینکه این عملیات توسط ShinyHunters هدایت میشود، اما تحت برند Scattered LAPSUS$ Hunters (SLH) اجرا خواهد شد. به همین دلیل نام ShinySp1d3r انتخاب شده تا اتحاد یا همکاری میان این گروهها را نشان دهد.

سیاستهای ادعایی هدفگیری

این گروه ادعا می کند که هیچ سازمان فعال در بخش سلامت، از جمله شرکتهای دارویی، بیمارستانها، کلینیکها و شرکتهای بیمه هدف این رمزگذار قرار نخواهند گرفت.ShinyHunters اعلام کرده که حمله به روسیه و دیگر کشورهای CIS ممنوع است؛ زیرا بسیاری از همکاران (affiliates) این گروه از این مناطق هستند و ممکن است هدف نهادهای قانونی قرار بگیرند.

0 دیدگاه