فناوری عملیاتی (OT) با زیرساختهای حیاتی دنیای واقعی در ارتباط است و نقش کلیدی در عملکرد تأسیسات حیاتی مانند نیروگاهها، مراکز تولید و محیطهای صنعتی ایفا میکند. همین وابستگی به دنیای فیزیکی باعث شده که محیطهای OT به اهدافی جذاب برای مهاجمان سایبری تبدیل شوند، در حالی که سطح امنیت در بسیاری از این سامانهها همچنان ناکافی است.

OT چیست و چه تفاوتی با IT دارد؟

در مقایسه با فناوری اطلاعات (IT)، مفهوم OT بسیار گستردهتر است و شامل مجموعهای از سختافزارها و نرمافزارهایی میشود که در قلب محیطهای صنعتی فعالیت میکنند؛ از سیستمهای SCADA گرفته تا ICS که بهطور مستقیم با تجهیزات فیزیکی در ارتباط هستند.

با وجود اشتراکات زیاد بین IT و OT، اولویتها در این دو حوزه متفاوت است. همانطور که مرکز امنیت سایبری ملی بریتانیا (NCSC) توضیح میدهد:

در حوزه IT تمرکز اصلی امنیت سایبری بر محرمانگی، یکپارچگی و در دسترسبودن اطلاعات است، اما در OT، اولویتها معمولاً ایمنی، قابلیت اطمینان و تداوم عملکرد هستند، زیرا خرابی این سیستمها ممکن است پیامدهای فیزیکی خطرناکی داشته باشد.

چالشهای کلیدی رمزهای عبور در امنیت OT

محیطهای OT نهتنها اهداف جذابی برای مهاجمان هستند، بلکه آسیبپذیریهای خاص خود را نیز دارند. بسیاری از تجهیزات و نرمافزارهای این حوزه قدیمی و محدود از نظر منابع هستند و بهگفته مجمع جهانی اقتصاد، این مسئله پیچیدگی دفاع سایبری را افزایش میدهد.

همچنین مرز میان IT و OT به شکل فزایندهای در حال کمرنگ شدن است. این پیوستگی، فرصتهایی برای مهاجمان ایجاد میکند تا با سوءاستفاده از اعتبارنامهها یا رمزهای عبور تکراری، حملات خود را به زیرساختهای صنعتی گسترش دهند. اضافه شدن اینترنت اشیاء (IoT) نیز سطح حمله را بزرگتر و پیچیدهتر کرده است.

مانند دنیای IT، رمزهای عبور با وجود روشهایی مثل احراز هویت چندمرحلهای (MFA) همچنان یکی از اجزای اصلی امنیت در OT هستند. اما ماهیت حساس OT باعث میشود ضعف در مدیریت رمزهای عبور، ریسکهای شدیدتر و گاهی منحصربهفردی ایجاد کند.

تقویت امنیت رمزهای عبور در فناوری عملیاتی

برای کاهش ریسکهای امنیتی، ایجاد یک ساختار بنیادی قدرتمند ضروری است و سیاستهای درست مدیریت رمزهای عبور نقش مهمی در این زمینه دارند. در واقع، امنیت رمز عبور در OT بهاندازه IT اهمیت دارد و در برخی مواقع حتی حیاتیتر زیرا یک نفوذ کوچک ممکن است به خاموشی یا حادثهای خطرناک منجر شود.

اصول مهم در مدیریت رمزهای عبور

۱. طول رمز عبور

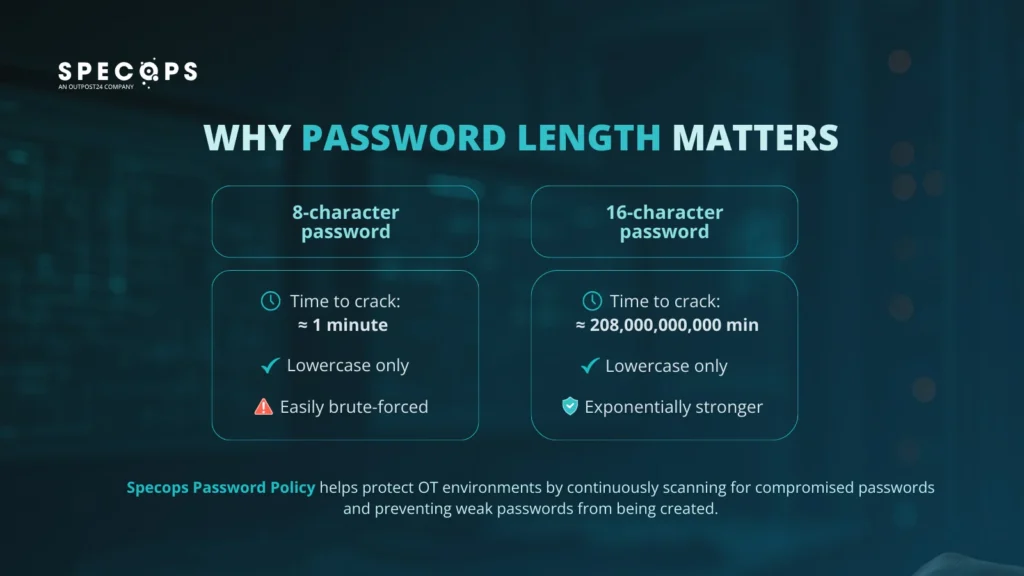

طول رمز عبور مهمترین عامل امنیت آن است. رمزهای کوتاه در برابر حملات brute force بهراحتی قابل حدس هستند.مثلاً یک رایانه قدرتمند میتواند رمز ۸ کاراکتری را در کمتر از یک دقیقه حدس بزند، اما حدسزدن یک رمز ۱۶ کاراکتری میتواند بیش از ۲۰۸ میلیارد دقیقه طول بکشد.

۲. تغییر دورهای رمز عبور

رمزهایی که مدتزمان طولانی تغییر نکنند، فرصت بیشتری برای مهاجمان ایجاد میکنند. سیاست چرخش رمز عبور میتواند این ریسک را کاهش دهد، البته به شرط آنکه از تکرار رمزهای قبلی نیز جلوگیری شود.

۳. استفاده از Password Vault

خزانههای رمز عبور، اطلاعات را بهصورت رمزگذاریشده ذخیره میکنند و اغلب برای حسابهای مشترک استفاده میشوند. این ابزارها معمولاً با توکنهای سختافزاری یا سایر کنترلهای قوی محافظت میشوند.

ساخت معماری مقاوم امنیت فناوری عملیاتی

رمزهای عبور پایه امنیت هستند، اما کافی نیستند. یک محیط OT واقعاً ایمن نیازمند چندین لایه حفاظتی است.نمونههایی از این لایهها:

- MFA: استاندارد طلایی امنیت حسابها که لایههای اضافی مثل پیامک، اپلیکیشنهای احراز هویت یا استانداردهای FIDO2 را فراهم میکند.

- ایستگاههای کاری دارای دسترسی ممتاز (PAW): جداسازی محیطهای حساس از فعالیتهای عمومی مثل ایمیل و مرور وب.

- تقسیمبندی شبکه و کنترل دسترسی: محدود کردن دسترسی کاربران و دستگاهها به بخشهای مشخص برای جلوگیری از گسترش آسیب در صورت وقوع حمله.

حفاظت مداوم از رمزهای عبور در OT

با وجود تمام ابزارها و روشهای امنیتی، ضعف در رمزهای عبور همچنان یکی از بزرگترین دلایل حملات موفق علیه زیرساختهای صنعتی است. بنابراین ضروری است که یک دید دقیق و مداوم نسبت به وضعیت رمزهای عبور در محیط OT داشته باشید.

ابزارهایی مانند Specops Password Policy با اسکن مداوم پایگاه داده Active Directory برای یافتن بیش از ۴.۵ میلیارد رمز عبور افشا شده، و جلوگیری از ایجاد رمزهای ضعیف، این دید را فراهم میکنند.

سیستمهای OT بخشی از حیاتیترین زیرساختهای صنعتی و اجتماعی هستند و هرگونه اختلال در آنها پیامدهای جدی و حتی خطرناک دارد.بنابراین، سیاستهای قدرتمند رمز عبور و حفاظت مداوم از اعتبارنامهها، سنگبنای امنیت در این محیطها هستند و نقش مهمی در حفاظت بلندمدت از تجهیزات، کارکنان و ایمنی عمومی ایفا میکنند.

0 دیدگاه