هانی پات یا Honeypot چیست؟ مزایا و معایب

فهرست مطالب

Honeypot چیست؟

Honeypot یا ظرف عسل، در دنیای امنیت سایبری به عنوان تلهای برای مجرمان سایبری و هکرها عمل میکند. به زبانی سادهتر، Honeypot یک سیستم کامپیوتری است که وظیفه آن جلب توجه هکرها است و به رفتاری شبیه به یک سیستم بسیار حیاتی مانند یک سرور از خود نشان میدهد. بدین ترتیب هکرها را ترغیب به نفوذ میکند تا بتواند اطلاعات آنها را به دست بیاورد. همچنین وجود چنین مکانیزمی میتواند باعث اشتباه هکرها شود و سیستمهای مهم را از گزند حملات حفظ کند.

هانی پات چگونه کار میکند؟

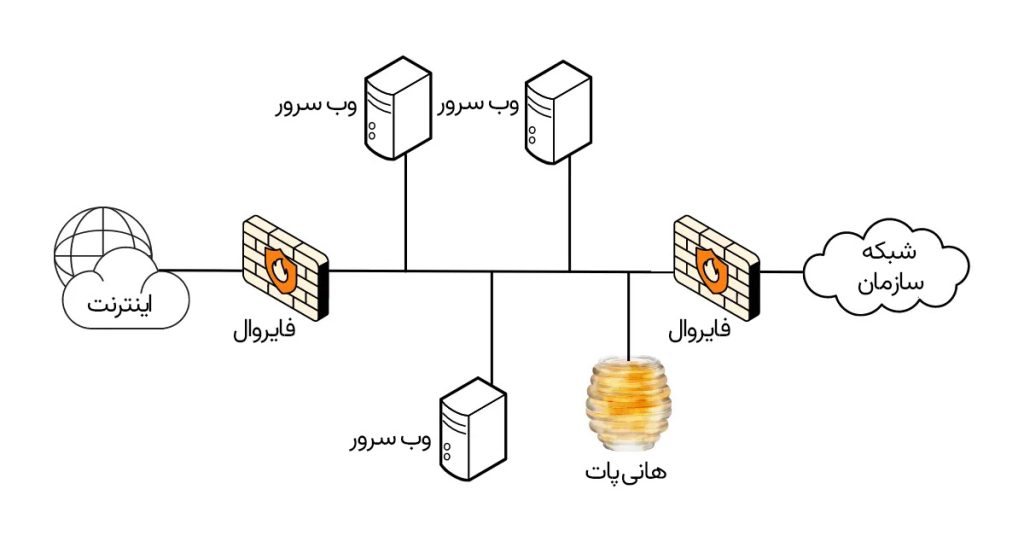

به طور کلی Honeypot شامل یک سیستم کامپیوتری، نرم افزار و دادههایی است که رفتار یک سیستم واقعی را شبیه سازی میکند تا بتواند توجه مهاجمان را به خود جلب کند. این سیستم خود را عضوی از یک شبکه کامپیوتری نشان میدهد؛ اما در حقیقت این یک سیستم ایزوله و تحت نظارت میباشد. به دلیل اینکه هیچ دلیلی برای دسترسی یک یوزر عادی به این سیستم وجود ندارد هرگونه تلاش برای ورود یا برقراری ارتباط با Honeypot یک حمله و هک در نظر گرفته میشود.

چنین سیستمهایی در DMZ (demilitarized zone ) شبکه قرار میگیرند تا از قسمت اصلی شبکه جدا و ایزوله باقی بمانند. مکان واقعی یک ظرف عسل به جزئیات، میزان نزدیکی آن به اطلاعاتی حساس سازمانی و ترافیکی که سعی در تقلید آن دارد وابسته است. به طور کلی فارغ از این موضوع، چنین سیستمی نیاز به مقداری ایزوله سازی در شبکه نیاز دارد تا بتواند سرویس اصلی را از دید مهاجمان پنهان نگه دارد. مشاهده و نظارت بر اتفاقات رخ داده در Honeypot ما را از شدت و نوع تهدیداتی که زیر ساخت شبکه را تهدید میکند، آگاه میسازد و همزمان با هدایت حملات به مقاصد غیر واقعی از داراییهای ارزشمند سازمان نیز محافظت میکند.

معمولا از راهکارهای مجازی سازی برای ایجاد Honeypot ها استفاده میشود، بدین صورت اگر توسط بدافزاری آلوده شوند به سرعت میتوان آنها را بازسازی کرد. دو یا تعداد بیشتری از ظرفهای عسل یک Honeynet را تشکل میدهند که دارای مجموعهای از سیستمها و ابزارهای آنالیز و نظارتی هستند.

انواع Honeypots و نحوه عملکرد آن

با توجه به اطلاعاتی که قصد محافظت از آنها را دارید و تهدیداتی که ممکن است آنها را تهدید کند، از انواع مختلف Honeypot میتواند بهره برد.

- Email traps: که با نام تلههای اسپم نیز شناخته میشوند. یک آدرس ایمیل است که در جایی از شبکه مخفی شده که فقط رباتهای استخراج کننده آدرس ایمیل میتوانند آن را پیدا کنند. از آنجایی که این آدرس برای هیچ کار دیگری استفاده نمیشود، هرگونه ایمیلی که توسط آن دریافت شود به طور 100% به عنوان اسپم شناسایی خواهد شد.

- Decoy database: این یک دیتابیس جعلی است که برای نظارت بر آسیب پذیریهای نرم افزار و شناسایی سوء استفاده از آسیب پذیریهای معماریهای ناامنی مثل SQL injection استفاده میشود. بدین ترتیب دیتابیس اصلی که دارای اطلاعات حساس میباشد از دسترس مهاجمان در امان خواهند ماند.

- Malware honeypot: این سیستم رفتار نرم افزارها و API ها را تقلید میکند تا توجه حملات بدافزاری را جلب کند. مشخصات رفتاری بدافزار آنالیز میشود و میتوان در توسعه ضد-بدافزار و رفع آسیب پذیریها مورد استفاده قرار بگیرد.

- Spider honeypot: هدف اصلی آن در دام انداختن خزندههای وب است. با ایجاد صفحات وبی که فقط برای این خزندهها در دسترسی است از رباتها و خزندههای وب مخرب جلوگیری میکند.

مزا و معایب استفاده از Honeypot

بهرهبرداری از این راهکارها، روش بسیار خوبی برای کشف آسیب پذیریها در سیستمهای اصلی و حیاتی است. برای مثال میتوان از Honeypot برای سنجش تهدیدات در شبکه سازمان استفاده کرد و نسبت به ارتقاء و توسعه سطح امنیت سایبری سازمان و بستن حفرههای امنیتی اقدام نمود. همچنین استفاده از Honeypot نسبت به سیستم تشخیص نفوذ مزیت دیگری نیز دارد. از آنجایی که یک هانیپات هیچ ترافیک مجازی ندارد هرگونه ترافیک و دسترسی به آن نشانه نفوذ است. در نتیجه شناسایی حملات و الگوی آنها را بسیار سریعتر و آسانتر میکند. همچنین Honeypot نرخ false positive بسیار پایینی دارند که در مقایسه با سیستمهای تشخیص نفوذ که تشخیصات اشتباه زیادی دارند مزیت خوبی محسوب میشود.

در حالی که این راهکار برای افزایش امنیت سایبری بسیار مفید به نظر میرسد، اما موارد وجود دارد که در استفاده از آن باید توجه نمود. هانیپات فقط حملاتی که نسبت به آن انجام میشود را شناسایی میکند و در صورتی که هدف حملات سیستم اصلی باشد توانایی شناسایی و گزارش آن را ندارد. لذا بایستی در مکان یابی و پیکربندی سیستمهای Honeypot بسیار دقت به خرج داد. در یک سناریوی بسیار بد، این هکر بسیار باهوش میتواند از سیستم Henypot برای نفوذ به درون شبکه و سایر سیستمها استفاده کند؛ به این حمله اصطلاحا Honeypot hijacking گفته میشود. زمانی که سیستم ظرف عسل شناسایی شود، هکر میتواند حملهای را طراحی کند و توجه را از سیستمهای حیاتی که قربانی شدهاند بگیرد.

نتیجه گیری

به طور کلی راهکارهای Honeypot میتوانند اطلاعاتی به شما بدهند که در اتخاذ رویههای امنیت سایبری سازمانی بسیار مفید باشند. با این حال چنین راهکاری به هیچ عنوان نمیتواند جایگزین سیستمهایی همچون فایروال، شناسایی و جلوگیری از نفوذ و سایر راهکارهای امنیت سایبری شود. هانی پات به طور بسیار دقیق میتواند نشان دهد که تهدید رخ داده چگونه و از طریقی انجام شدهاست لذا بهرهگیری از آن در کنار سایر راهکارها میتواند باعث افزایش سطح امنیت سایبری و تهیه راهکارهای بهتر کارا باشد.

0 دیدگاه